Avec l’essor des applications SaaS (Software as a Service) dans les entreprises, les clés d’entrée se multiplient et posent un réel problème de sécurité. Cet article vise à sensibiliser aux risques de sécurité associés aux applications SaaS et à présenter une technologie innovante comme solution.

Les Risques de Sécurité des Applications SaaS

Les applications SaaS présentent plusieurs vulnérabilités, notamment les accès non autorisés dus à des mots de passe faibles, des techniques de phishing ou des failles de sécurité. Les cybercriminels exploitent ces faiblesses pour accéder à des données sensibles, voler des informations ou perturber les opérations de l’entreprise.

Le Shadow IT, où les employés utilisent des applications SaaS non approuvées par l’entreprise, est un autre risque majeur. Ces applications échappent au contrôle du département informatique, ce qui peut entraîner des fuites de données sensibles. Les employés, cherchant à améliorer leur productivité, peuvent télécharger et utiliser des applications sans réaliser les risques de sécurité associés.

Les fuites de données peuvent également survenir en raison de configurations de sécurité inadéquates, d’erreurs humaines ou d’attaques ciblées. Par exemple, une mauvaise configuration des paramètres de partage dans une application SaaS peut exposer des données sensibles à des tiers non autorisés. Ces incidents compromettent la confidentialité des données et peuvent causer des dommages financiers importants. De plus, les entreprises doivent se conformer à des réglementations strictes telles que le GDPR, SOC,NIS2 et ISO. Le non-respect de ces normes peut entraîner des amendes, des sanctions et des pertes de réputation.

Les menaces internes posées par les employés négligents représentent un risque significatif. Ces employés peuvent abuser de leurs accès, partager des informations sensibles ou commettre des erreurs qui compromettent la sécurité. Par exemple, un employé peut accidentellement envoyer un fichier contenant des informations sensibles à la mauvaise personne ou utiliser un appareil non sécurisé pour accéder aux applications SaaS.

En plus de ces risques, les applications SaaS peuvent être vulnérables aux attaques par déni de service (DDoS), où les attaquants surchargent les serveurs de l’application avec un trafic massif, rendant le service indisponible pour les utilisateurs légitimes. Les vulnérabilités des API (interfaces de programmation d’applications) utilisées par les applications SaaS représentent également un risque. Les API mal sécurisées peuvent être exploitées par des attaquants pour accéder aux données et aux fonctionnalités de l’application.

Enfin, les risques liés à la dépendance vis-à-vis des fournisseurs de services SaaS ne doivent pas être négligés. Si un fournisseur de services SaaS subit une violation de sécurité ou une panne, cela peut avoir un impact direct sur les opérations de l’entreprise. Les entreprises doivent évaluer soigneusement les fournisseurs de services SaaS et s’assurer qu’ils respectent des normes de sécurité élevées.

Introduction de la Technologie de Sécurité SaaS

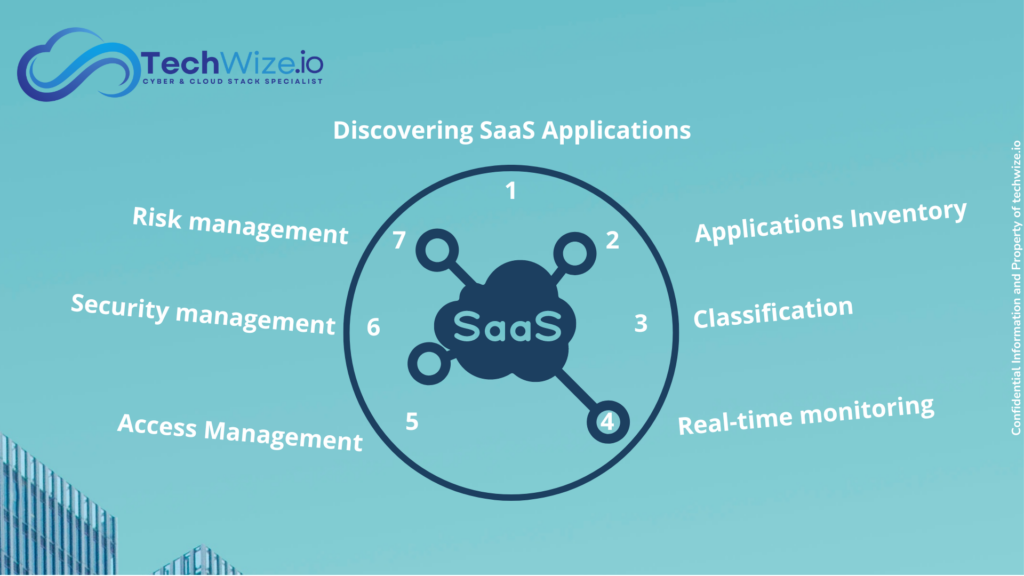

Pour gérer et atténuer ces risques, une technologie de sécurité SaaS est importante à mettre en place. Cette solution permet aux entreprises de protéger leurs données sensibles, d’assurer la conformité et de prévenir les cyberattaques. Les administrateurs de sécurité et les équipes informatiques utilisent cette technologie pour découvrir les applications SaaS, surveiller leur utilisation en temps réel et gérer les accès de manière efficace.

Découverte des Applications SaaS

Elle permet de scanner l’environnement de l’entreprise pour identifier toutes les applications SaaS utilisées, y compris celles non autorisées. Elle utilise l’analyse du trafic réseau et des agents de surveillance sur les terminaux des utilisateurs pour détecter les applications SaaS, même celles qui ne sont pas officiellement approuvées. Cette découverte permet de créer un inventaire complet des applications et des utilisateurs associés, facilitant ainsi la gestion et la sécurisation des applications.

Inventaire et Classification des Applications

Une fois les applications découvertes, cette technologie crée un inventaire détaillé des applications SaaS et des utilisateurs associés. Les applications sont ensuite classées en fonction de leur niveau de risque et de leur conformité aux politiques de sécurité de l’entreprise. Cette classification permet aux administrateurs de sécurité de prioriser les mesures de sécurité et de gérer les risques de manière efficace.

Surveillance en Temps Réel

Le SaaS surveille en continu l’utilisation des applications SaaS et détecte les anomalies et les comportements suspects. Elle envoie des alertes en temps réel aux responsables de la sécurité dès qu’une activité suspecte est détectée. Cette surveillance continue permet d’identifier rapidement les menaces potentielles et de réagir rapidement pour prévenir les incidents de sécurité.

Gestion des Accès et Authentification

La gestion des accès est un aspect crucial de la sécurité des applications SaaS. La technologie permet aux administrateurs de définir des politiques d’accès basées sur les rôles et les besoins des utilisateurs, assurant que seules les personnes autorisées accèdent aux ressources critiques. L’utilisation de méthodes d’authentification renforcées, comme l’authentification multifactorielle, ajoute une couche de sécurité supplémentaire pour prévenir les accès non autorisés.

Orchestration de la Sécurité

Elle automatise l’application des politiques de sécurité, telles que la mise à jour des mots de passe et la désactivation des comptes inactifs. Elle gère également les mises à jour et les correctifs de sécurité pour les applications SaaS, garantissant que les applications sont toujours protégées contre les vulnérabilités connues. Cette automatisation assure que les mesures de sécurité sont appliquées de manière cohérente et efficace.

Gestion des Risques et Conformité

La technologie évalue en continu les risques associés aux applications SaaS et génère des rapports détaillés sur leur utilisation et leur conformité aux normes de sécurité. Ces rapports aident les entreprises à démontrer leur engagement envers la sécurité et à se conformer aux réglementations. Une évaluation continue des risques permet d’identifier et d’atténuer les risques avant qu’ils ne deviennent des problèmes majeurs.

Sensibilisation à la Sécurité

Les programmes de sensibilisation à la sécurité proposés par la technologie aident les collaborateurs à comprendre et à adopter les meilleures pratiques de sécurité. En participant régulièrement à ces programmes, les employés deviennent des acteurs clés de la sécurité de l’entreprise, contribuant à maintenir un haut niveau de sensibilisation à la sécurité.

Conclusion

L’utilisation d’une solution de sécurité SaaS permet de découvrir, inventorier, surveiller et sécuriser les applications SaaS, tout en impliquant activement les employés dans le processus de sécurité.Vous devez évaluer vos besoins en matière de sécurité SaaS et envisager l’adoption d’une solution adaptée pour protéger leurs données sensibles, assurer la conformité et prévenir les cyberattaques. Nous sommes à votre disposition pour vous aider à adopter cette approche novatrice et à renforcer la sécurité de vos infrastructures et de vos données.