Le premier pas pour une Sécurité Financière impeccable

Quand la cybersécurité devient une question de survie, la résilience numérique n'est plus une option, mais une nécessité. Face à la multiplication des cyberattaques sophistiquées et des failles de sécurité (API, CICD, Software Supply Chain, Bots, DDoS, Cheval de Troie…), la résilience numérique est devenue une nécessité absolue. La réglementation DORA (Digital Operational Resilience Act) de l'Union européenne, entrée en vigueur en janvier 2023, offre un cadre crucial pour renforcer cette résilience. Mais se conformer à ces normes n'est qu'un premier pas dans la protection contre les cybermenaces. Pour assurer une véritable sécurité et une continuité opérationnelle sans faille, les entreprises doivent aller au-delà des simples exigences réglementaires.

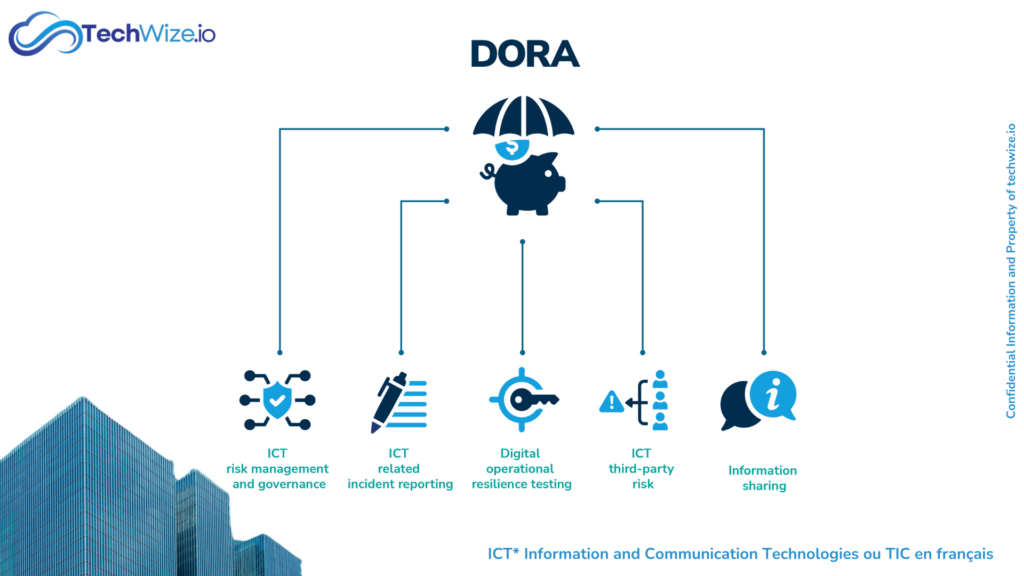

Cadre Général de la Réglementation DORA

Objectif de DORA

Le principal objectif de DORA est de renforcer la résilience opérationnelle numérique du secteur financier. Cela signifie que toutes les entités financières doivent être capables de résister, de répondre et de se remettre rapidement des perturbations liées aux Technologies de l’Information et de la Communication (TIC). Entrée en vigueur le 16 janvier 2023, à partir du 17 janvier 2025, cette réglementation s'appliquera à toutes les entités financières et aux prestataires de services TIC critiques.

Portée et Applicabilité

DORA concerne premièrement les:

- Banques

- Compagnies d'assurance

- Sociétés de gestion d'actifs

- Bourses et plateformes de trading

- Institutions de paiement et de règlement

Cette réglementation concerne aussi les prestataires de services TIC critiques :

- Fournisseurs de services cloud

- Software as a Service (SaaS)

- Entreprises fournissant des services de stockage de données

- Fournisseurs d'infrastructures informatiques essentielles

- Prestataires de services de traitement des paiements et des transactions

Les implications sont vastes, affectant à la fois les grandes institutions financières et les plus petites entreprises qui dépendent des TIC pour leurs opérations critiques.

Exigences Clés de DORA

Gestion des Risques TIC

La gestion des risques TIC est au cœur de DORA. Les entités financières doivent identifier et évaluer les risques potentiels liés aux TIC qui pourraient affecter leurs opérations ou la sécurité des données (violation de données, pannes de systèmes, incompatibilité des logiciels, défaillances de tiers, risques de conformité). Cela implique l'élaboration de politiques de sécurité des informations claires, définissant les attentes, les responsabilités et les procédures nécessaires pour protéger les actifs numériques.

Contrôles de Sécurité

DORA exige la mise en place de contrôles techniques et organisationnels rigoureux pour prévenir, détecter et répondre aux incidents de sécurité. Les entreprises doivent s'assurer que leurs systèmes sont protégés contre les cyberattaques et autres menaces, et qu'elles disposent de processus en place pour réagir rapidement et efficacement en cas d'incident.

Contrôles Techniques

- Identifier, documenter et gérer tous les risques TIC qui pourraient affecter leurs services financiers.

- Mise en place de mesures de sécurité robustes pour protéger l’intégrité, l’authenticité et la confidentialité des données.

- Réalisation de tests réguliers pour évaluer l’efficacité des mesures de sécurité et la capacité à résister à différents types de cyberattaques.

Contrôles Organisationnels

- Établissement d’une gouvernance claire avec des rôles et responsabilités définis pour la gestion des risques TIC.

- Formation continue du personnel sur les risques TIC et les procédures de sécurité.

- Développement de plans d’action pour répondre rapidement et efficacement aux incidents de sécurité

Ce sont de lourdes procédures qui prennent énormément de temps, c’est pourquoi il est conseillé aux entreprises d’adopter les bons outils dès maintenant !

Formation et Sensibilisation

La formation et la sensibilisation du personnel sont essentielles pour assurer une protection efficace des données. DORA demande aux entités financières de mettre en place des programmes de formation pour le personnel, afin de transmettre les meilleures pratiques en matière de sécurité des TIC.

Processus de Gestion et Gouvernance

Gestion des Incidents

Les entités concernées par DORA doivent établir des plans de réponse aux incidents pour réagir rapidement et efficacement en cas de problème de sécurité. Ces plans doivent inclure des procédures claires pour détecter, signaler et gérer les incidents, minimisant ainsi leur impact sur les opérations.

Continuité des Activités

DORA insiste sur l'importance des plans de continuité des activités et de reprise après sinistre. Ces plans doivent garantir que les opérations critiques peuvent se poursuivre, même en cas de perturbation majeure, assurant ainsi la résilience opérationnelle de l'entité.

Audit et Revue

Les audits réguliers sont indispensables pour vérifier la conformité avec les politiques et les contrôles de sécurité. Les entités financières doivent également revoir périodiquement leurs processus pour s'assurer qu'ils restent pertinents face aux menaces évolutives.

Gouvernance des TIC

Une gouvernance appropriée des TIC est cruciale. DORA demande un engagement fort de la direction pour soutenir les initiatives de sécurité et assurer que les stratégies de gestion des risques TIC sont effectivement mises en œuvre et suivies.

Surveillance des Prestataires de Services TIC

Mécanisme de Surveillance

DORA prévoit la mise en place d’un mécanisme de surveillance directe des prestataires de services TIC critiques au niveau de l’UE. Cela signifie que les entreprises doivent s’assurer que leurs fournisseurs de services TIC respectent les exigences de DORA, renforçant ainsi la résilience de l'ensemble du secteur financier.

Conformité des Prestataires

Les entités financières ont la responsabilité de s'assurer que leurs prestataires de services TIC se conforment aux normes et exigences établies par DORA. Cela inclut la mise en place de contrôles pour vérifier la conformité et la gestion proactive des risques liés aux prestataires externes.

Directive Associée (UE) 2022/2556

Afin de les harmoniser avec les nouvelles dispositions de DORA, Directive (EU) 2022/2556 modifie plusieurs directives existantes,CRD IV, PSD2, BRRD, Solvency 2, IORP 2, MiFID 2, AIFM). Cette harmonisation vise à garantir une cohérence réglementaire et à faciliter l'intégration des nouvelles exigences.

Aller au-delà de la Conformité : Vers une Sécurité Financière Durable

La réglementation DORA est une réponse de l’Union Européenne aux menaces TIC qui pèsent sur le secteur financier. Son but est d’élever les standards de sécurité des entreprises.

C’est pourquoi se conformer strictement à ces directives est seulement le début du voyage vers une sécurité numérique renforcée. Les cyberattaques sont agiles, intelligentes, défiant les frontières et les prédictions. Il est crucial de comprendre que la conformité réglementaire seule ne peut garantir une sécurité robuste. La vulnérabilité est amplifiée par la complexité croissante de ses infrastructures, qu'elles soient sur site ou dans le cloud.

Il est impératif d'utiliser des solutions adaptées et d’en discuter avec des experts en cybersécurité pour assurer une protection hautement efficace. Les organisations du secteur financier doivent prendre des mesures immédiates pour renforcer leur posture de cybersécurité. Pour se protéger il est possible d’utiliser des solutions agiles sur des thématiques de niches telles que les API, le CI/CD, WAF, IAM, DDoS, Anti-Bot, les CDNs et Kubernetes.

Négliger le renforcement de la sécurité expose votre entreprise à des risques graves, pouvant entraîner des conséquences dommageables pour sa réputation. En adoptant une approche préventive et en continuant à améliorer la sécurité, votre entreprise peut non seulement respecter les réglementations, mais aussi renforcer sa résilience face aux menaces émergentes. Seule une implication continue dans l'amélioration de la sécurité peut garantir une protection durable dans le temps.